TPRM – wer braucht es?

Wenn der Begriff TPRM fällt, zucken viele Dienstleister direkt zusammen und denken an viel Papier, das zu füllen gilt. Mittelständische Unternehmen schieben es gerne weg und denken, dass dies nur Konzerne brauchen. Aber ist dies wirklich so?

Inhalt

Nicht nur Konzerne haben Abhängigkeiten von Ihren Lieferanten, auch im Mittelstand ist kein Unternehmen autark unterwegs. Unternehmen haben Zulieferer und Vorproduzenten, sie haben Dienstleister für IT oder Buchhaltungsservice und Sie haben oft andere Unternehmen als wichtige Kunden. Fällt in dieser Supply Chain ein Glied aus, so bekommt das Unternehmen Herausforderungen. Es kann nicht mehr produzieren, liefern, bekommt seine Waren nicht abgenommen oder wird nicht bezahlt.

Der Bonitätsindex für die IT-Sicherheit

Es ist heute üblich, dass Unternehmen die Bonität ihrer Zulieferer, Geschäftspartner und Kunden prüft. Und es ist auch üblich, dass hierzu niemand selbst Bilanzen liest, sondern Experten wie Creditreform oder Dun & Bradstreet bemüht. Dies wird gemacht, um das Risiko eines Ausfalls zu vermeiden.

Ähnlich kritisch wie ein finanzieller Ausfall und viel unvorhersehbarer ist jedoch ein Ausfall eines Zulieferers oder Kunden durch einen Cyber-Angriff. Dies passiert täglich und trotzdem schieben Unternehmen dies im eigenen Kreis gerne weit weg. Dabei gibt es auch in diesem Bereich Spezialisten, die in der Lage sind, das externe Risiko transparent zu machen. So wie Unternehmen von der Creditreform einen Bonitätsindex für ihre Geschäftspartner erfragen können, gibt es diese Bewertung auch für das extern sichtbare Risiko. Unternehmen geraten trotz guten Bonitätsindex in Zahlungsschwierigkeiten kommen können und auch der Securityindex garantiert keine 100 % Sicherheit. Es gibt aber genau die wichtigen Ansatzpunkte, um zu erkennen, wie gewissenhaft der Geschäftspartner mit dem Thema IT-Sicherheit umgeht.

Erfahren Sie vor Ihren Geschäftspartnern, dass diese ein Risiko haben

Die entsprechenden TPRM Scoring Lösung sind in der Lage für den Geschäftspartner ein Scoring abzugeben. Einige Lösungen können Risiken direkt klassifizieren und priorisieren. Risiken und Schwachstellen werden in einem Report dokumentiert, sodass Sie dies an Ihre Geschäftspartner adressieren können. Sie kennen damit die Schwachstellen ihre Geschäftspartner viel schneller, können informieren und er kann diese schließen, bevor ein Hacker darauf aufmerksam wird.

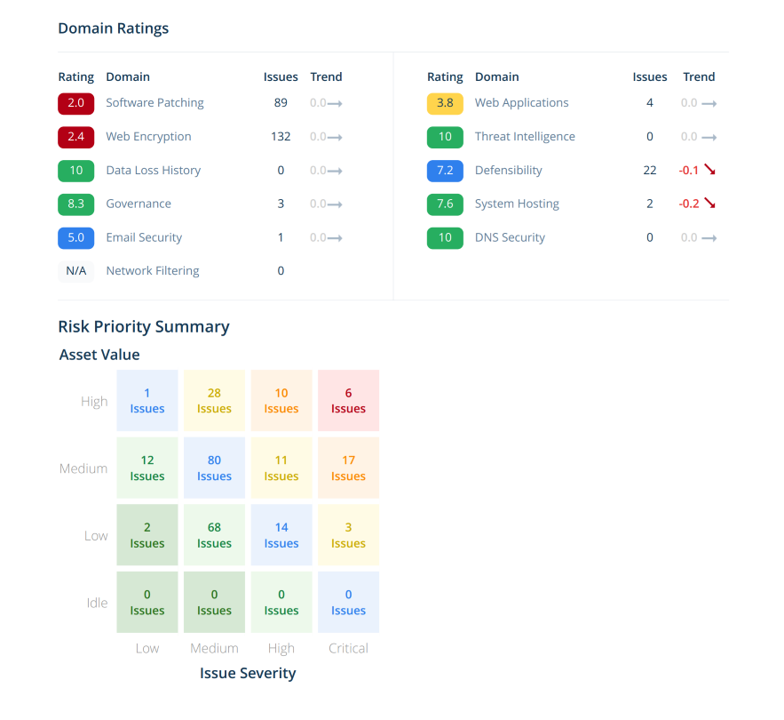

Gute TPRM Lösungen scannen regelmäßig nach Schwachstellen und garantieren so, dass neue Schwachstellen unmittelbar erkannt werden. Dies sind dann u.a.

- Patch-Status

- Web Encryption

- Datenverlust

- Governance

- E-Mail Sicherheit

- Web-Applikation

- Threat Intelligence

- Hosting

- DNS Sicherheit

- Verteidigungsfähigkeit

Der automatisierte Scan ersetzt dabei nicht alle Maßnahmen, die im Vendor Risk Management nötig sind, aber er spart extrem viel Arbeit und erleichtert es Unternehmen sich damit zu beschäftigen. Und er ermöglicht es externen Dienstleistern TPRM as a Service kostengünstig und effektiv als externe Dienstleitung anzubieten. Dies schont interne Ressourcen, die ohnehin knapp sind und dies in Regel noch zusätzlich übernehmen müssen. Und natürlich reduziert es auch den Aufwand auf der Partnerseite. Viele Sicherheitsfragen können einfach entfallen und werden durch die Realität ersetzt. Der Partner muss nicht beschreiben, wie er es gerne sehen würde, das reale Bild zeigt den Ist-Stand, oft auch zur Überraschung der Geschäftspartner.

Nicht nur der Supply Chain, auch das eigene Unternehmen wird geschützt

Natürlich sollte man dieses Monitoring nicht nur für seine Partner einsetzen, auch für das eigene Unternehmen liefert dies die gleichen aufschlussreichen Daten. Etwas Gamification bringt zudem das Rating, dass einige Lösungen mitbringen. Dies vergleicht den Score des eigenen Unternehmens mit dem Durchschnitt anderer Unternehmen und ergänzen lässt sich dies mit dem Score der Geschäftspartner und Wettbewerbern. Schließlich wollen wir immer etwas besser werden und IT-Sicherheit ist heute einer der wichtigsten Differentiator in einem Wettbewerbsmarkt. Niemand will lesen, dass sein Geschäftspartner gehackt wurde und es nicht mehr arbeitsfähig oder kritische Daten abgeflossen sind.

Über den Autor:

Thomas Kress ist Geschäftsführer der TKUC GmbH. Die TKUC bietet unter der Marke TheUnified innovative IT-Sicherheits-Lösungen und -Services für Mittelstandskunden und Konzerne im DACH-Raum. Den Fokus legt TheUnified auf Lösungen, die den Aufwand der Kunden reduzieren, Kosten sparen und trotzdem ein zusätzliches Sicherheitslevel ermöglichen.