Die Cyber-Bedrohungslandschaft hat sich durch das Auftauchen von LockBit 2.0, einer fortschrittlichen und bösartigen Form von Ransomware, erheblich verschärft.

Seit ihrer Einführung als Ransomware-as-a-Service (RaaS) im Jahr 2019 und ihrer Weiterentwicklung zu LockBit 2.0 im Juni 2021 hat diese Ransomware zu etwa 1.700 Angriffen auf US-Organisationen geführt und seit 2020 rund 91 Millionen US-Dollar erpresst. Auch der Schaden in Deutschland und Europa ist enorm.

Inhalt

LockBit 2.0, das im Jahr 2022 als die weltweit führende Ransomware-Bedrohung anerkannt wurde, hat ein breites Spektrum an kritischen Infrastrukturen ins Visier genommen, darunter Behörden, Bildungseinrichtungen, das Gesundheitswesen und andere Bereiche, was die Notwendigkeit effektiver Cybersicherheitsmaßnahmen verdeutlicht.

Dieser Blog, der sich auf die Erkenntnisse der CISA und aktuelle Berichte stützt, untersucht die Komplexität von LockBit 2.0 und zeigt auf, wie nnovative Lösungen einen robusten Schutz gegen diese sich entwickelnde Cyberbedrohung bieten.

Hier werden wir uns auf einen wirklich aufschlussreichen Bericht konzentrieren, der von der CISA veröffentlicht wurde: Understanding Ransomware Threat Actors: LockBit

Der Artikel befasst sich mit den jüngsten LockBit2.0-Vorfällen und bietet wertvolle Einblicke in:

- Technische Details

- Statistiken

- Mitre-Angriffstechniken

Entscheidend ist die Betonung von Mitigationsstrategien!

Das Aufkommen von LockBit 2.0

LockBit 2.0 stellt eine Weiterentwicklung der Ransomware dar.

Aufbauend auf den zerstörerischen Fähigkeiten seines Vorgängers zielt es zunehmend auf eine breite Palette von Sektoren weltweit ab. LockBit 2.0 ist ein Ransomware-as-a-Service (RaaS), der es den Partnern ermöglicht, Angriffe mit verbesserten Tools und einer verbesserten Infrastruktur zu starten, was die Erkennung und Eindämmung erschwert.

Technische Feinheiten von LockBit 2.0

Die technische Raffinesse von LockBit 2.0 liegt in seiner Fähigkeit, Schwachstellen in gängigen Anwendungen und Systemen auszunutzen.

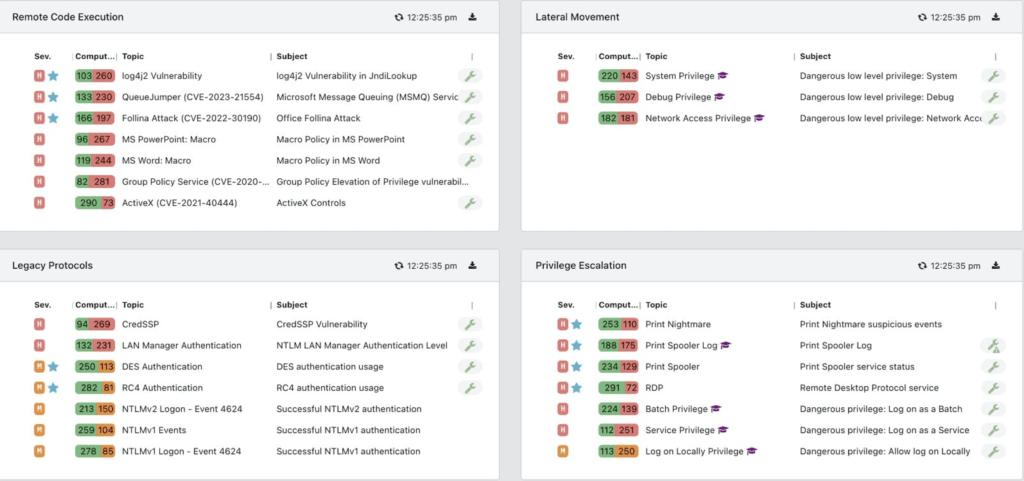

Durch den Missbrauch bekannter CVEs wie Apache Log4j und die Ausnutzung von Schwachstellen in RDP verschafft sich LockBit 2.0 unbefugten Zugriff und Kontrolle über Systeme. Diese Fähigkeit wird durch den Einsatz ausgeklügelter Techniken für laterale Bewegungen, wie Cobalt Strike, und die Fähigkeit, Windows-Ereignisprotokolldateien zu manipulieren und zu löschen, um seine Spuren zu verwischen, noch weiter verstärkt.

proaktive Verteidigung gegen LockBit 2.0

Als Antwort auf die vielschichtige Natur von LockBit 2.0 hat der Anbieter GYTPOL eine umfassende Strategie entwickelt, die dem CISA-Bericht entspricht. GYTPOL bietet Kuration und Mitigation, die dem MITRE ATT&CK-Framework entsprechen

- Schutz des Active Directory: Durch die kontinuierliche Überwachung und Behebung von Gerätefehlkonfigurationen im Active Directory verhindert GYTPOL einen der wichtigsten Angriffsvektoren von LockBit 2.0.

- Dynamische Erkennung und Behebung von Bedrohungen: Die Systeme von GYTPOL sind so konzipiert, dass sie die Ausnutzung von Fehlkonfigurationsschwachstellen und den Missbrauch von Systemfunktionen – eine häufige Taktik von LockBit 2.0 – erkennen und beheben.

- Erweiterte Alarmierung und Überwachung: Unsere Lösungen sind in der Lage, verdächtige Aktivitäten, die auf LockBit 2.0-Angriffe hindeuten, wie z. B. ungewöhnliche Änderungen in den Windows-Ereignisprotokolldateien, zu erkennen und zu melden.

- Strenge Zugriffskontrollen und Durchsetzung von Richtlinien: GYTPOL erzwingt robuste Zugriffskontroll- und Audit-Maßnahmen, die das Risiko eines unbefugten Zugriffs und einer seitlichen Bewegung innerhalb des Netzwerks – eine Taktik, die häufig von LockBit 2.0 verwendet wird – erheblich reduzieren.

- Regelmäßige Konformitäts- und Sicherheitsprüfungen: GYTPOL hält mit den sich entwickelnden Bedrohungen Schritt und stellt sicher, dass die Sicherheitsmaßnahmen von Unternehmen den neuesten Standards entsprechen, was eine zusätzliche Verteidigungsschicht gegen ausgeklügelte Ransomware wie LockBit 2.0 darstellt.

LockBit 2.0 stellt mit seinen erweiterten Funktionen eine ernsthafte Bedrohung für Unternehmen weltweit dar. Mit den umfassenden und proaktiven Cybersicherheits-lösungen von GYTPOL können sich Unternehmen jedoch wirksam gegen diese hochentwickelte Ransomware schützen. Indem sie bei der Erkennung, Behebung und Einhaltung von Vorschriften die Nase vorn haben, können Unternehmen ihre Widerstandsfähigkeit gegen solche fortschrittlichen Cyber-Bedrohungen sicherstellen.